2026/06/04 12:00から2026/06/05 12:00のセキュリティ情報です。

今月1ヶ月分のまとめはこちらをご覧下さい。

総合

CISA, JPCERT/CC, IPAからの注意喚起など。

Microsoft

Microsoft製品に関する情報。

UNIX

UNIX系OSおよびUNIX上で動作するアプリケーションに関する情報。

扱うOS: Red Hat Enterprise Linux (標準のみ), Ubuntu, Debian, Slackware, FreeBSD, NetBSD, OpenBSD.

- Red Hat Enterprise Linuxのkernel, kpatch-patch-4_18_0-553_109_1, kpatch-patch-4_18_0-553_40_1, kpatch-patch-4_18_0-553_53_1, kpatch-patch-4_18_0-553_72_1, kpatch-patch-4_18_0-553_85_1のセキュリティフィックス

-

- 影響を受ける製品

- Red Hat Enterprise Linux for ARM 64 10 aarch64 (kernel). Red Hat Enterprise Linux for x86_64 8 x86_64, Red Hat Enterprise Linux for Power, little endian 8 ppc64le, Red Hat Enterprise Linux for x86_64 - Extended Life Cycle 8.10 x86_64, Red Hat Enterprise Linux for Power, little endian - Extended Life Cycle 8.10 ppc64le (kpatch-patch-4_18_0-553_109_1, kpatch-patch-4_18_0-553_40_1, kpatch-patch-4_18_0-553_53_1, kpatch-patch-4_18_0-553_72_1, kpatch-patch-4_18_0-553_85_1).

- 詳細

- kernelはCIFS switchの1件の脆弱性を、kpatch-patch-4_18_0-553_109_1, kpatch-patch-4_18_0-553_40_1, kpatch-patch-4_18_0-553_53_1, kpatch-patch-4_18_0-553_72_1, and kpatch-patch-4_18_0-553_85_1はFragnesiaの1件の脆弱性とssh-keygen-pwnの1件の脆弱性をそれぞれフィックスしています。

- 解決法

- 文書に従って更新を行ってください。

- Debian GNU/Linuxのceph, frrのセキュリティフィックス

-

- 影響を受ける製品

- oldstable (bookworm), stable (trixie).

- 詳細

- cephは証明書の検証の不備の1件の脆弱性とDoS攻撃の1件の脆弱性と権限昇格の1件の脆弱性を、frrは18件の脆弱性をそれぞれフィックスしています。

- 解決法

- 自動更新エージェントを用いるか手動でアップグレードを行なってください。

- Slackware Linuxのhttpd, net-tools, proftpd, xorg-server, tigervnc, dnsmasq, libinputのセキュリティフィックス

-

- 影響を受ける製品

- 15.0, -current.

- 詳細

- httpdはHTTP/2 Bombの1件のリモート脆弱性を、net-toolsはget_name()のスタックベースのバッファオーバーフローの1件の脆弱性を、proftpdはSQL挿入の1件の脆弱性を、xorg-server, tigervncは8件の脆弱性を、dnsmasqはヒープ上書きの1件の脆弱性を、libinputはroot権限で任意のコードを実行可能な1件の脆弱性をそれぞれフィックスしています。

- 解決法

- 自動更新エージェントを用いるか手動でアップグレードを行なってください。

Apple

Macおよびこれに関連するアプリケーションに関する情報(iPhone/iPadを除く)。

Applications

各種アプリケーションに関する情報。

扱う主なアプリケーション: apache, openssh, openssl, BINDなど。ネットワーク機器・アプライアンス等もここに分類します。

- Cisco Catalyst SD-WAN Manager Authenticated Privilege Escalation Vulnerability

-

- 影響を受ける製品

- Cisco Catalyst SD-WAN Manager (SD-WAN vManage).

- 詳細

- CLIのroot権限で任意のコマンドを実行可能な1件のローカル脆弱性をフィックスしています。他の脆弱性を悪用して本脆弱性を悪用した事例が観測されています。

- 解決法

- 脆弱性を修正したアップデートはまだ用意されていません。文書に従ってください。

- SolarWinds Web Help Desk Denial-of-Service Vulnerability (CVE-2026-28299)

-

- 影響を受ける製品

- SolarWinds Serv-U 15.5.4及びこれ以前のバージョン。

- 詳細

- DoS攻撃の1件のリモート脆弱性をフィックスしています。Highに分類されています。

- 解決法

- 脆弱性を解決したバージョンが用意されています。文書に従ってください。

- SolarWinds Serv-U Unauthenticated Denial of Service Vulnerability (CVE-2026-28318)

-

- 影響を受ける製品

- SolarWinds Web Help Desk 2026.1及びこれ以前のバージョン。

- 詳細

- DoS攻撃の1件の脆弱性をフィックスしています。Highに分類されています。

- 解決法

- 脆弱性を解決したバージョンが用意されています。文書に従ってください。

- Docker Desktop release notes 4.76.0

-

- 影響を受ける製品

- Docker Desktop.

- 詳細

- Docker Desktop VMへのDoS攻撃の1件の脆弱性をフィックスしています。Highに分類されています。

- 解決法

- アップデートしてください。

- Acerがセキュリティアドバイザリをリリース

-

- 影響を受ける製品

- 複数のAcerルータ社製品。

- 詳細

- 6月 2, 3日に3件のセキュリティアドバイザリがリリースされています。全てcriticalに分類されています。Security & Vulnerabilitiesのページをご確認下さい。

- 解決法

- 文書の指示に従ってください。

- 参考情報

2026/06/03 12:00から2026/06/04 12:00のセキュリティ情報です。

今月1ヶ月分のまとめはこちらをご覧下さい。

総合

CISA, JPCERT/CC, IPAからの注意喚起など。

- CISA Adds One Known Exploited Vulnerability to Catalog

- CISAが1件の悪用された脆弱性をKnown Exploited Vulnerabilities Catalogに追加したことに関する広報です。

Microsoft

Microsoft製品に関する情報。

UNIX

UNIX系OSおよびUNIX上で動作するアプリケーションに関する情報。

扱うOS: Red Hat Enterprise Linux (標準のみ), Ubuntu, Debian, Slackware, FreeBSD, NetBSD, OpenBSD.

- Red Hat Enterprise Linuxのvim, osbuild-composer, expat, image-builder, sambaのセキュリティフィックス

-

- 影響を受ける製品

- Red Hat Enterprise Linux for x86_64 10 x86_64, Red Hat Enterprise Linux for x86_64 - Extended Update Support 10.2 x86_64, Red Hat Enterprise Linux for IBM z Systems 10 s390x, Red Hat Enterprise Linux for IBM z Systems - Extended Update Support 10.2 s390x, Red Hat Enterprise Linux for Power, little endian 10 ppc64le, Red Hat Enterprise Linux for Power, little endian - Extended Update Support 10.2 ppc64le, Red Hat Enterprise Linux for ARM 64 10 aarch64, Red Hat Enterprise Linux for ARM 64 - Extended Update Support 10.2 aarch64, Red Hat Enterprise Linux for ARM 64 - 4 years of updates 10.2 aarch64, Red Hat Enterprise Linux for IBM z Systems - 4 years of updates 10.2 s390x, Red Hat Enterprise Linux for Power, little endian - 4 years of support 10.2 ppc64le, Red Hat Enterprise Linux for x86_64 - 4 years of updates 10.2 x86_64, Red Hat Enterprise Linux for x86_64 - Extended Life Cycle 10.2 x86_64, Red Hat Enterprise Linux for ARM 64 - Extended Life Cycle 10.2 aarch64, Red Hat Enterprise Linux for Power, little endian - Extended Life Cycle 10.2 ppc64le, Red Hat Enterprise Linux for IBM z Systems - Extended Life Cycle 10.2 s390x (vim, image-builder, samba). Red Hat CodeReady Linux Builder for x86_64 10 x86_64, Red Hat CodeReady Linux Builder for Power, little endian 10 ppc64le, Red Hat CodeReady Linux Builder for ARM 64 10 aarch64, Red Hat CodeReady Linux Builder for IBM z Systems 10 s390x, Red Hat CodeReady Linux Builder for x86_64 - Extended Update Support 10.2 x86_64, Red Hat CodeReady Linux Builder for Power, little endian - Extended Update Support 10.2 ppc64le, Red Hat CodeReady Linux Builder for IBM z Systems - Extended Update Support 10.2 s390x, Red Hat CodeReady Linux Builder for ARM 64 - Extended Update Support 10.2 aarch64 (samba). Red Hat Enterprise Linux for x86_64 9 x86_64, Red Hat Enterprise Linux for x86_64 - Extended Update Support 9.8 x86_64, Red Hat Enterprise Linux for IBM z Systems 9 s390x, Red Hat Enterprise Linux for IBM z Systems - Extended Update Support 9.8 s390x, Red Hat Enterprise Linux for Power, little endian 9 ppc64le, Red Hat Enterprise Linux for Power, little endian - Extended Update Support 9.8 ppc64le, Red Hat Enterprise Linux for ARM 64 9 aarch64, Red Hat Enterprise Linux for ARM 64 - Extended Update Support 9.8 aarch64, Red Hat Enterprise Linux Server for Power LE - Update Services for SAP Solutions 9.8 ppc64le, Red Hat Enterprise Linux for x86_64 - Update Services for SAP Solutions 9.8 x86_64, Red Hat Enterprise Linux for ARM 64 - 4 years of updates 9.8 aarch64, Red Hat Enterprise Linux for IBM z Systems - 4 years of updates 9.8 s390x, Red Hat Enterprise Linux for x86_64 - Extended Life Cycle 9.8 x86_64, Red Hat Enterprise Linux for ARM 64 - Extended Life Cycle 9.8 aarch64, Red Hat Enterprise Linux for Power, little endian - Extended Life Cycle 9.8 ppc64le, Red Hat Enterprise Linux for IBM z Systems - Extended Life Cycle 9.8 s390x (osbuild-composer). Red Hat Enterprise Linux for x86_64 8 x86_64, Red Hat Enterprise Linux for IBM z Systems 8 s390x, Red Hat Enterprise Linux for Power, little endian 8 ppc64le, Red Hat Enterprise Linux for ARM 64 8 aarch64, Red Hat Enterprise Linux for x86_64 - Extended Life Cycle 8.10 x86_64, Red Hat Enterprise Linux for ARM 64 - Extended Life Cycle 8.10 aarch64, Red Hat Enterprise Linux for Power, little endian - Extended Life Cycle 8.10 ppc64le, Red Hat Enterprise Linux for IBM z Systems - Extended Life Cycle 8.10 s390x (exapt).

- 詳細

- vimはzip.vimプラグインのパストラバーサルの1件の脆弱性を、osbuild-composerは11件の脆弱性を、exaptはDoS攻撃の1件の脆弱性を、image-builderは8件の脆弱性を、sambaは6件の脆弱性をそれぞれフィックスしています。

- 解決法

- 文書に従って更新を行ってください。

- Ubuntu Linuxのgobgp, nginx, mysql-8.0, pipのセキュリティフィックス

-

- 影響を受ける製品

- Ubuntu 26.04 LTS, 24.04 LTS, 22.04 LTS (gobgp, pip). Ubuntu 20.04 LTS (gobgp, nginx, mysql-8.0). Ubuntu 18.04 LTS (gobgp, nginx). Ubuntu 16.04 LTS, 14.04 LTS (nginx).

- 詳細

- gobgpは6件の脆弱性を、nginxは12件の脆弱性を、mysql-8.0は25件の脆弱性を、pipはurllib3由来のDoS攻撃の1件の脆弱性をそれぞれフィックスしています。

- 解決法

- 自動更新エージェントを用いるか手動でアップデートを行なってください。

Apple

Macおよびこれに関連するアプリケーションに関する情報(iPhone/iPadを除く)。

Applications

各種アプリケーションに関する情報。

扱う主なアプリケーション: apache, openssh, openssl, BINDなど。ネットワーク機器・アプライアンス等もここに分類します。

- Cisco Systemsがセキュリティアドバイザリをリリース

-

- 影響を受ける製品

- 複数のCisco社製品。

- 詳細

- 7月 3日に3件のセキュリティアドバイザリがリリースされています。1件がcriticalに分類されています。Cisco Security Advisoriesのページをご確認下さい。

- 解決法

- 文書の指示に従ってください。

- 参考情報

- Acroniss製品に複数の脆弱性

-

- 影響を受ける製品

- Acronis DeviceLock DLP (Windows).

- 詳細

- 6月 4日に3件のセキュリティアドバイザリが公開されています。Advisory Databaseのページをご確認下さい。

- 解決法

- 文書に従って下さい。

- Django security releases issued: 6.0.6 and 5.2.15

-

- 影響を受ける製品

- Django.

- 詳細

- 5件の脆弱性をフィックスしています。

- 解決法

- パッチ及び解決済リリースが用意されています。バイナリパッケージを利用している場合は各ベンダのアナウンスに注意してください。

- Drupalのセキュリティアドバイザリがリリース

-

- 影響を受ける製品

- Drupal.

- 詳細

- 6月 3日に4件のセキュリティアドバイザリが公開されています。Security advisoriesのページをご確認下さい。

- 解決法

- 文書に従って下さい。

2026年 6月 2日に日本語で書かれたばらまき型攻撃メール(Formbook)が学内のメールアドレスに送信されたことを確認しました。

悪意ある7zファイルが添付されてるもの

以下のSubjectで攻撃メールが観測されています。全てではありません。他にもあると思われます。

From: Natsuko Tora <hnosagudo@melonero.com>

Subject: 請求書金額の10%加算のお願い(発���書番号:PO-65677876SD)

本文はTXT形式のものが観測されています。

添付ファイルとそのSHA256ハッシュ値のまとめは以下の通りです。

添付ファイルを展開したファイルは以下のとおりです。

クラウドサンドボックスの解析結果は以下のとおりです。

このような攻撃メールは破棄してください。添付ファイルやリンクは開かないでください。

インターネットの昨今の情勢を考えますと、今後は詐欺メールあるいはフィッシングメール、ばらまき型攻撃メールが続くものと推測されます。決して騙されないようよろしくお願いします。

本学の学生及び教職員の方で万が一ウイルスに感染した疑いがある方はは至急情報基盤センターにご連絡ください。

国立情報学研究所がサービスを行っている高等教育機関・研究機関向けの無線LANローミングサービスであるeduroam JPは、本学では教職員のみ利用可能としておりましたが、準備が整いましたので、学生に対しても利用可能と変更いたしました。

利用方法は、教職員と同様にeduroamJP認証連携IDサービスを用いてIDとパスワードを発行しての利用となります。

詳しくはITCユーザーズガイドをご覧ください。

https://www.cc.uec.ac.jp/ug/ja/network/eduroam/index.html

2026年 5月22日にAmazonを騙る詐欺メールが学内のメールアドレスに送信されてきていることを確認しました。サンプルとして一部を示します。

No.1

09:45:25着信

From: Amazon.co.jp (自動送信メール) <owl@owl.fsnhyangyi.com>

Subject: 【重要】Amazon至急:プライム会費の支払い方法を更新してください!番号:03376851

10:00:02着信

From: アマゾンサポート <whale@whale.givemefivesix.com>

Subject: 【重要】Amazonプライム特典の一時停止を避けるための重要なお知らせ!番号:01808675

リンク先は複数あり、全て詐欺サイトが動作しています。

他にもある可能性があります。全学メールゲートウェイにてSubjectに[SPAM]が挿入されているものもあります。

本学の学生及び教職員の方で万が一、ID・パスワード、クレジットカード番号等を送ってしまった方は至急

情報基盤センターにご連絡ください。

2026年 5月22日にサポート詐欺メールが学内のメールアドレスに送信されてきていることを確認しました。サンプルとして一部を示します。

No.1

09:41:31着信

From: noreply@◯◯◯◯.◯◯.jp

Subject: 【至急】社内ネットワークセキュリティ監査:不審な端末アクティビティおよびログ確認のお願い

リンク先は詐欺サイトが動作しています。

他にもある可能性があります。全学メールゲートウェイにてSubjectに[SPAM]が挿入されているものもあります。

本学構成員の方で万が一、電話をしてしまった方は至急情報基盤センターにご連絡ください。

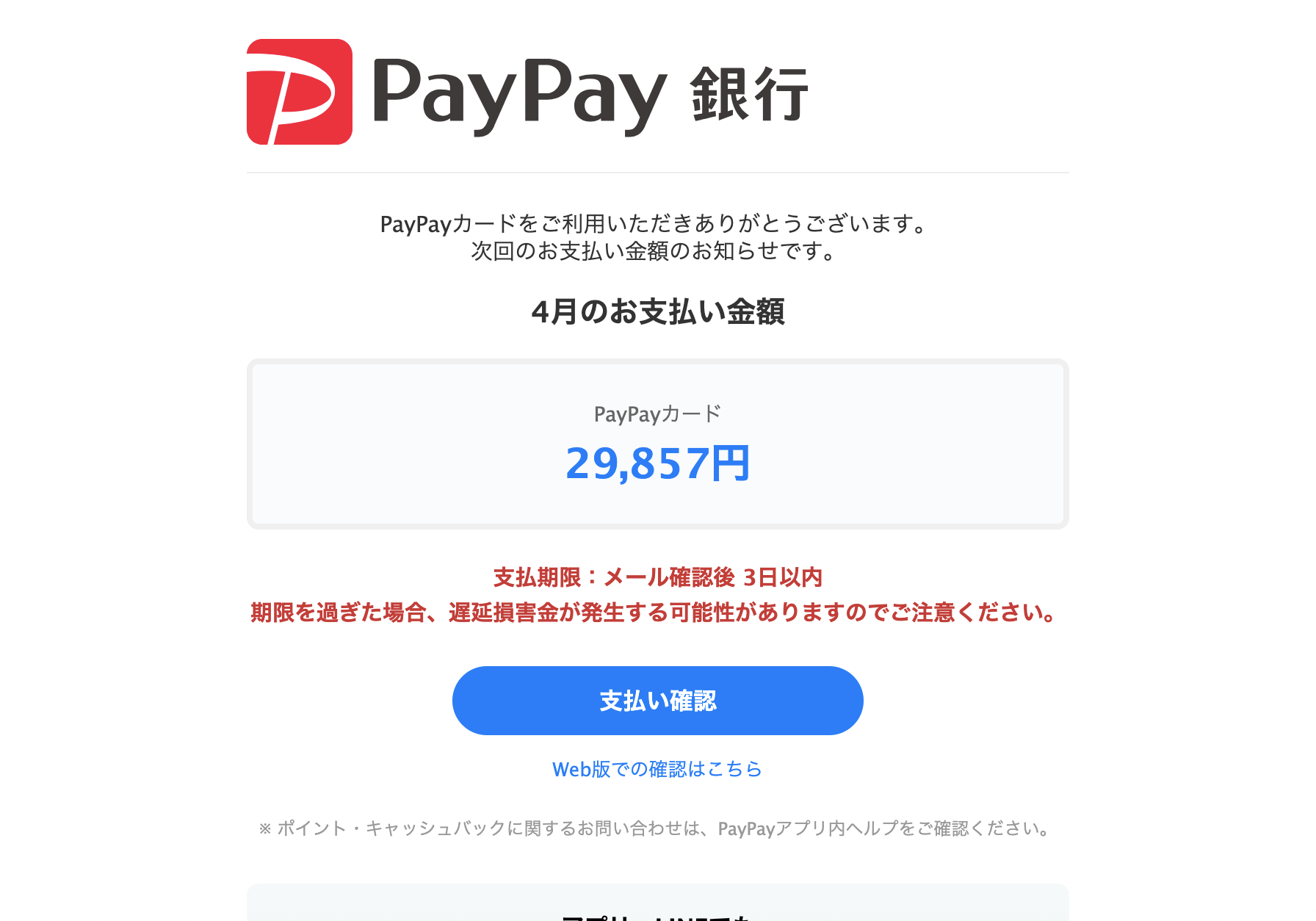

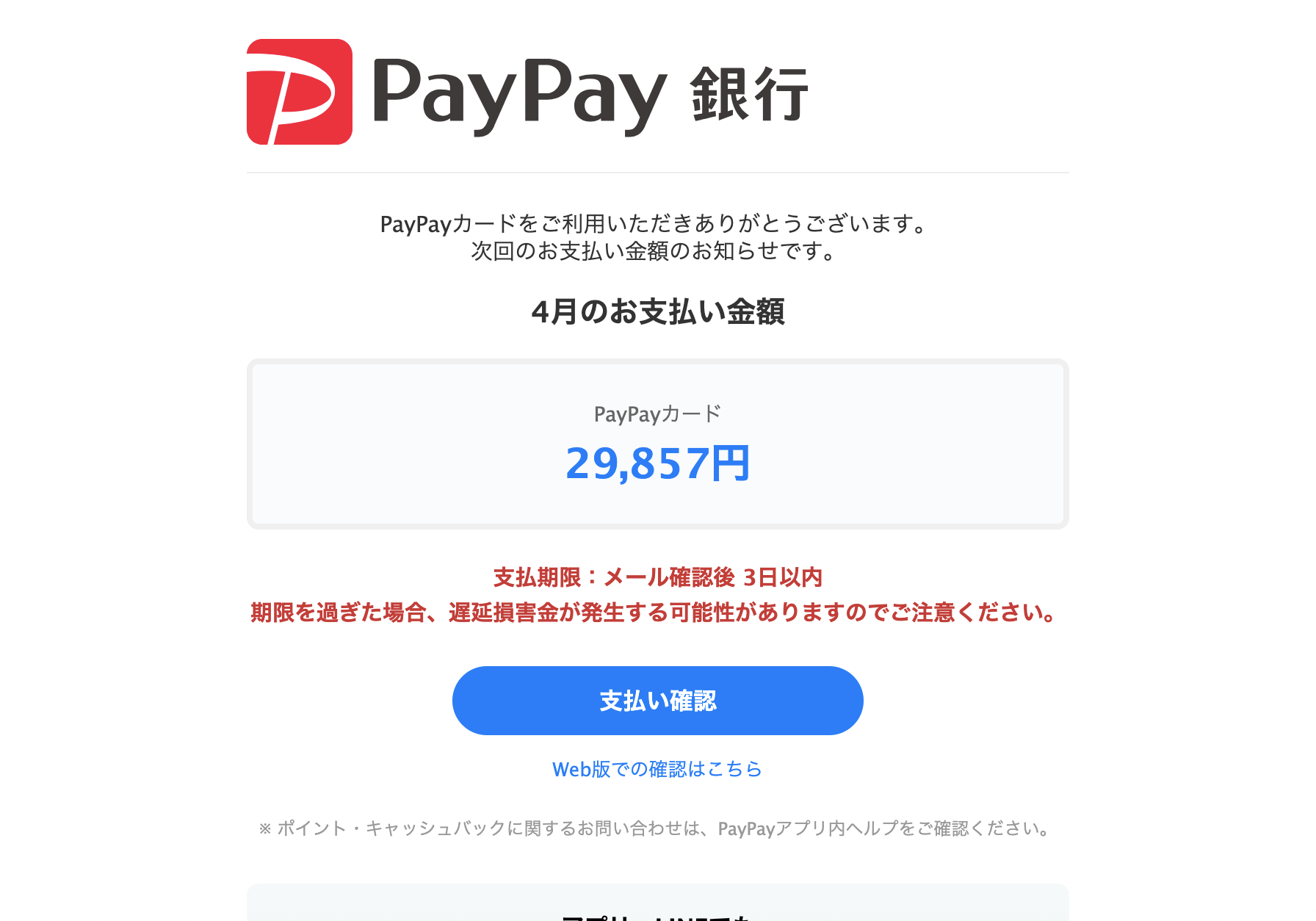

2026年 5月15日にPayPayを騙る詐欺メールが学内のメールアドレスに送信されてきていることを確認しました。サンプルとして一部を示します。

No.1

09:48:21着信

From: Pay pay 株 式 会 社 <no-reply@virmach.com>

Subject: PayPay カード 4 月お支払い金額確定のお知らせ

リンク先はPayPayアプリに接続しPayPayマネー送金画面になります。

他にもある可能性があります。全学メールゲートウェイにてSubjectに[SPAM]が挿入されているものもあります。

本学構成員の方で万が一、ID・パスワード、口座番号等を送ってしまった方は至急情報基盤センターにご連絡ください。

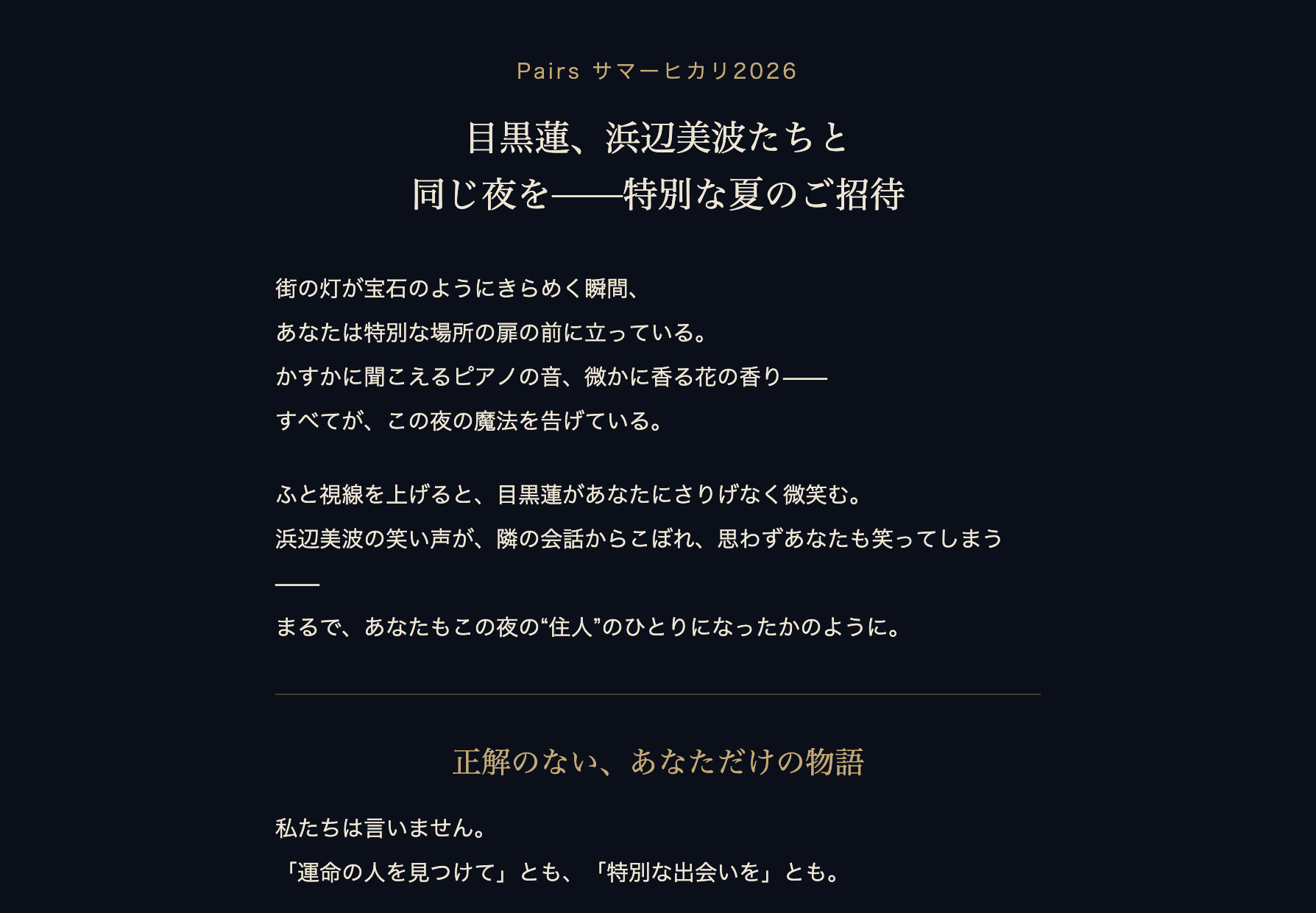

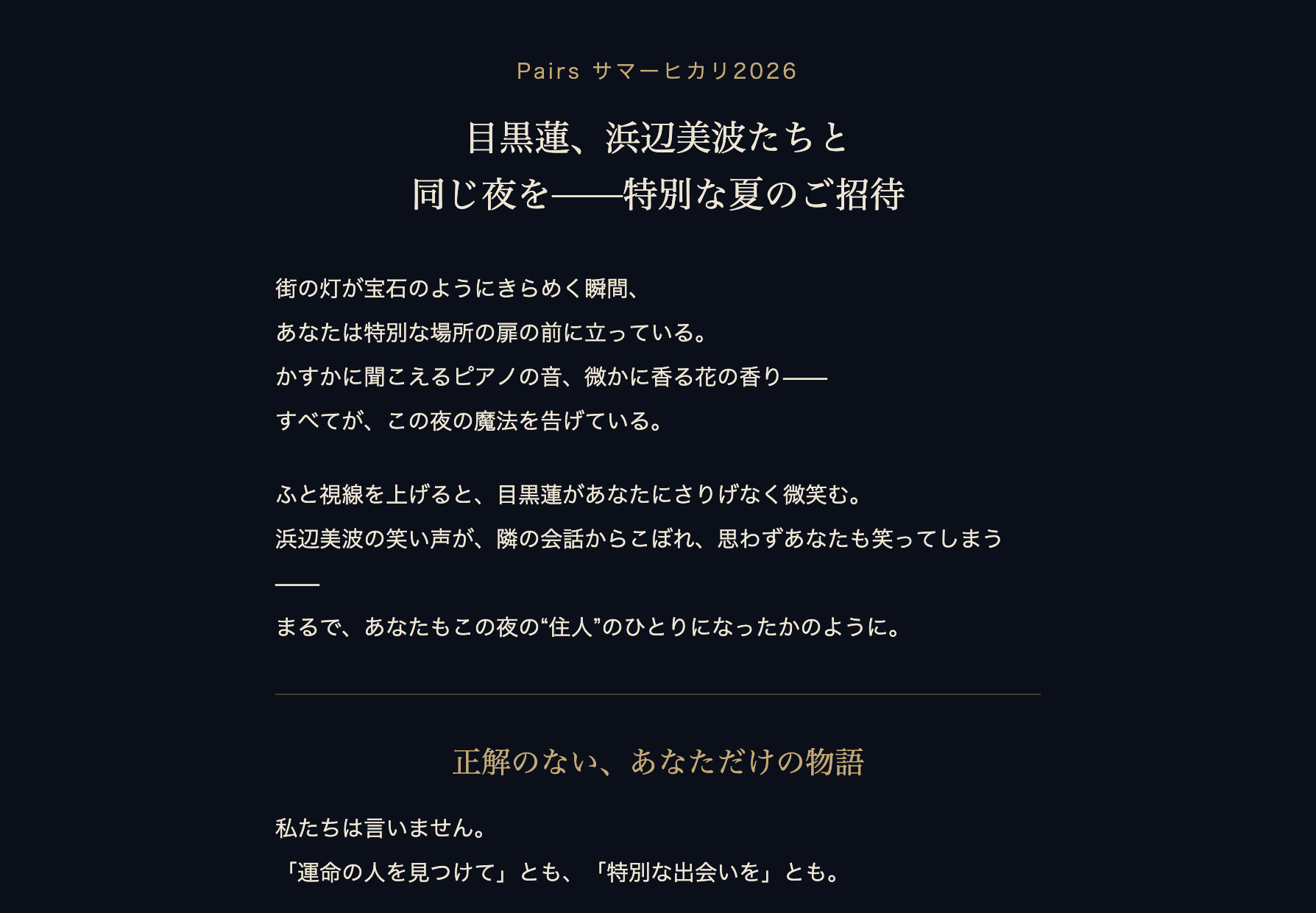

2026年 5月22日にPairsを騙る詐欺メールが学内のメールアドレスに送信されてきていることを確認しました。サンプルとして一部を示します。

No.1

09:26:37着信

10:36:42着信

From: Pairs <notify@pairs.lv>

Subject: 【Pairs】目黒蓮、浜辺美波たちと同じ夜を----特別な夏のご招待

リンク先は複数あり、全て詐欺サイトが動作しています。

他にもある可能性があります。全学メールゲートウェイにてSubjectに[SPAM]が挿入されているものもあります。

本学の学生及び教職員の方で万が一、ID・パスワード等を送ってしまった方は至急

情報基盤センターにご連絡ください。

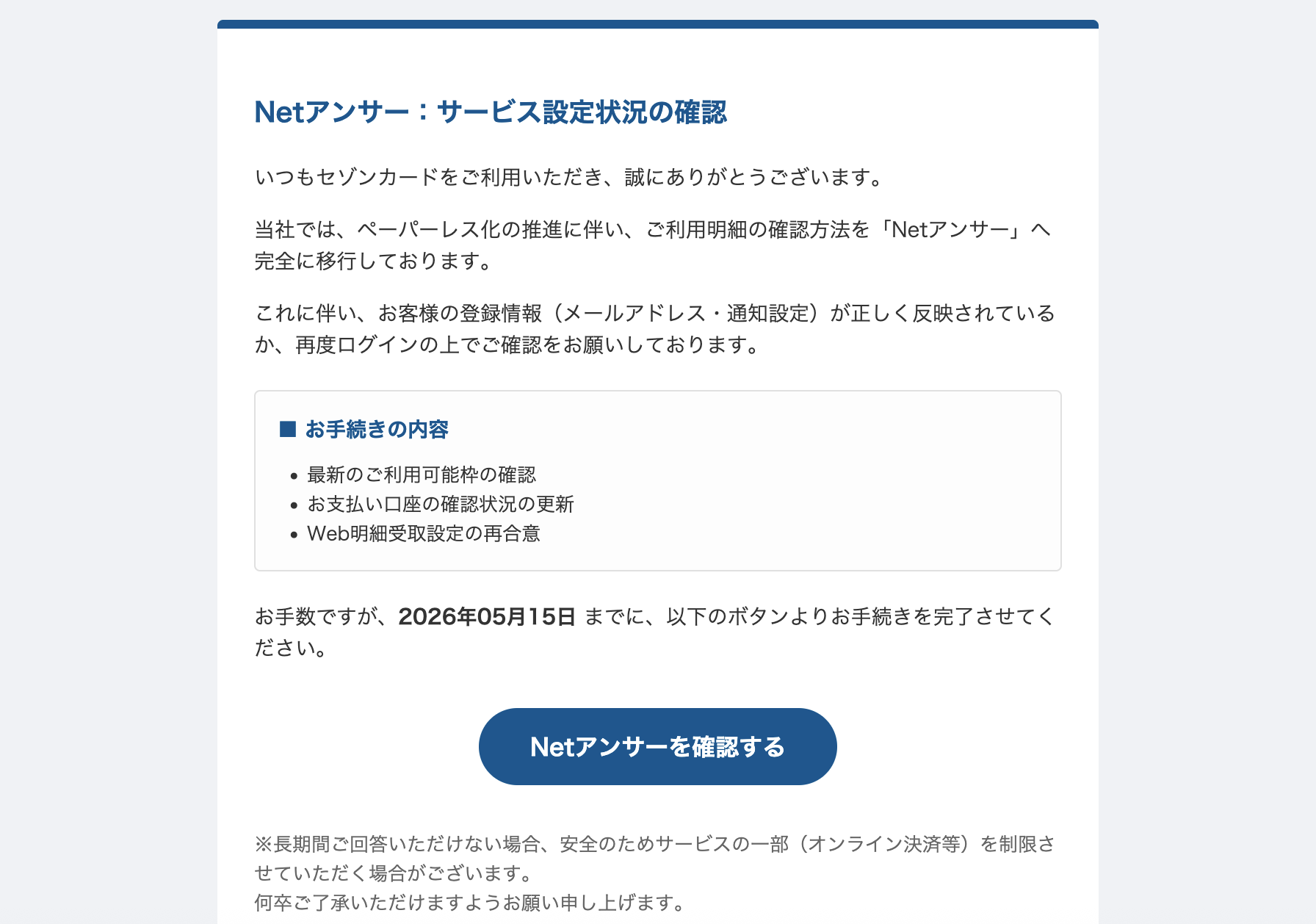

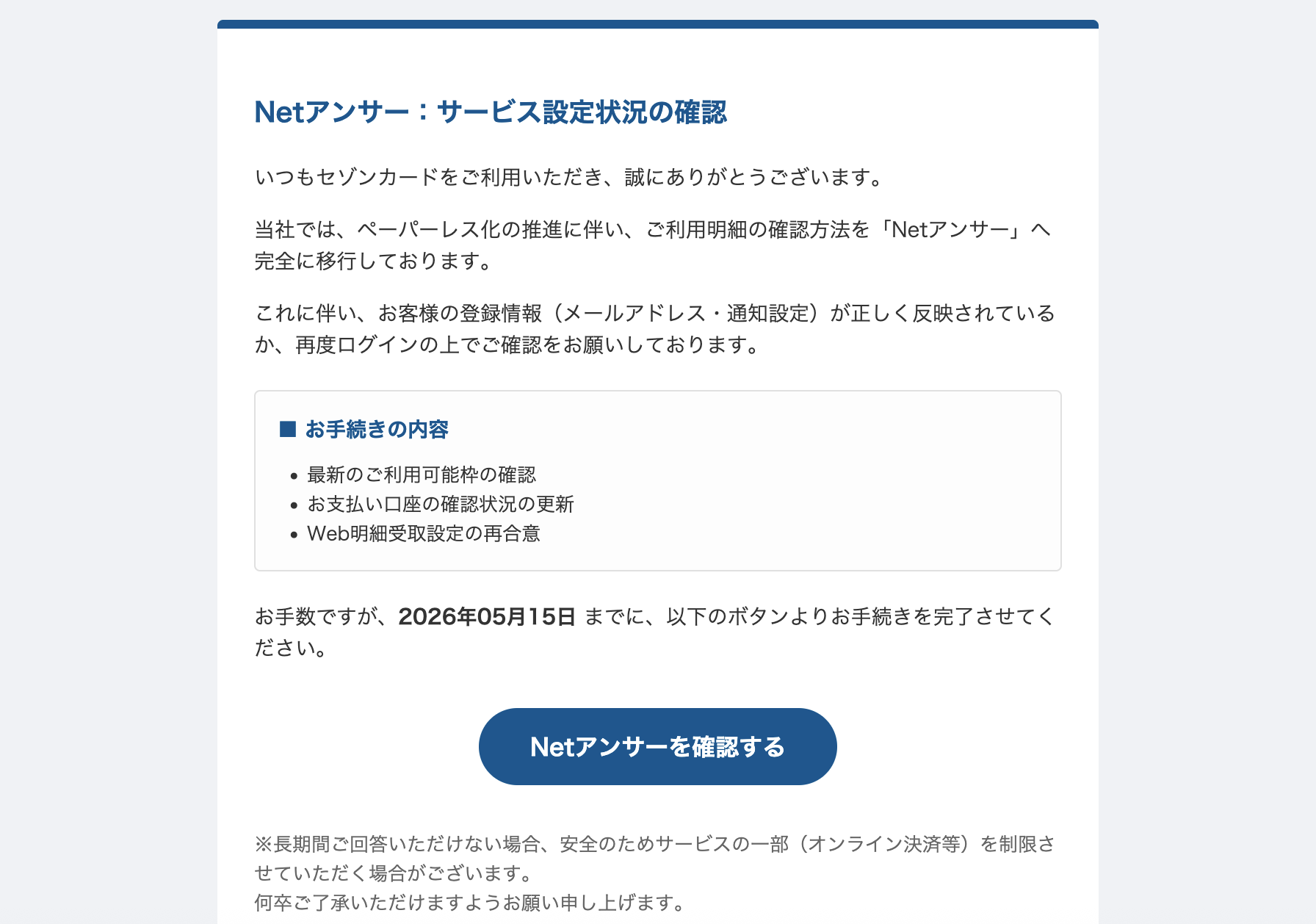

2026年 5月15日にセゾンカードを騙る詐欺メールが学内のメールアドレスに送信されてきていることを確認しました。サンプルとして一部を示します。

No.1

14:24:05着信

14:40:18着信

From: セゾンカード <noreply@norep11.tgrader.com>

From: セゾンカード <noreply@norep13.zhinenggj.com>

Subject: 【 重 要 】 サ ー ビ ス 安 全 性 向 上 に 伴 う 「 本 人 確 認 サ ー ビ ス 」 の 再 設 定 に つ い て

リンク先は複数ありますが、詐欺サイトが動作しているものと、接続できないものがあります。

他にもある可能性があります。全学メールゲートウェイにてSubjectに[SPAM]が挿入されているものもあります。

本学の学生及び教職員の方で万が一、ID・パスワード、クレジットカード番号等を送ってしまった方は至急情報基盤センターにご連絡ください。

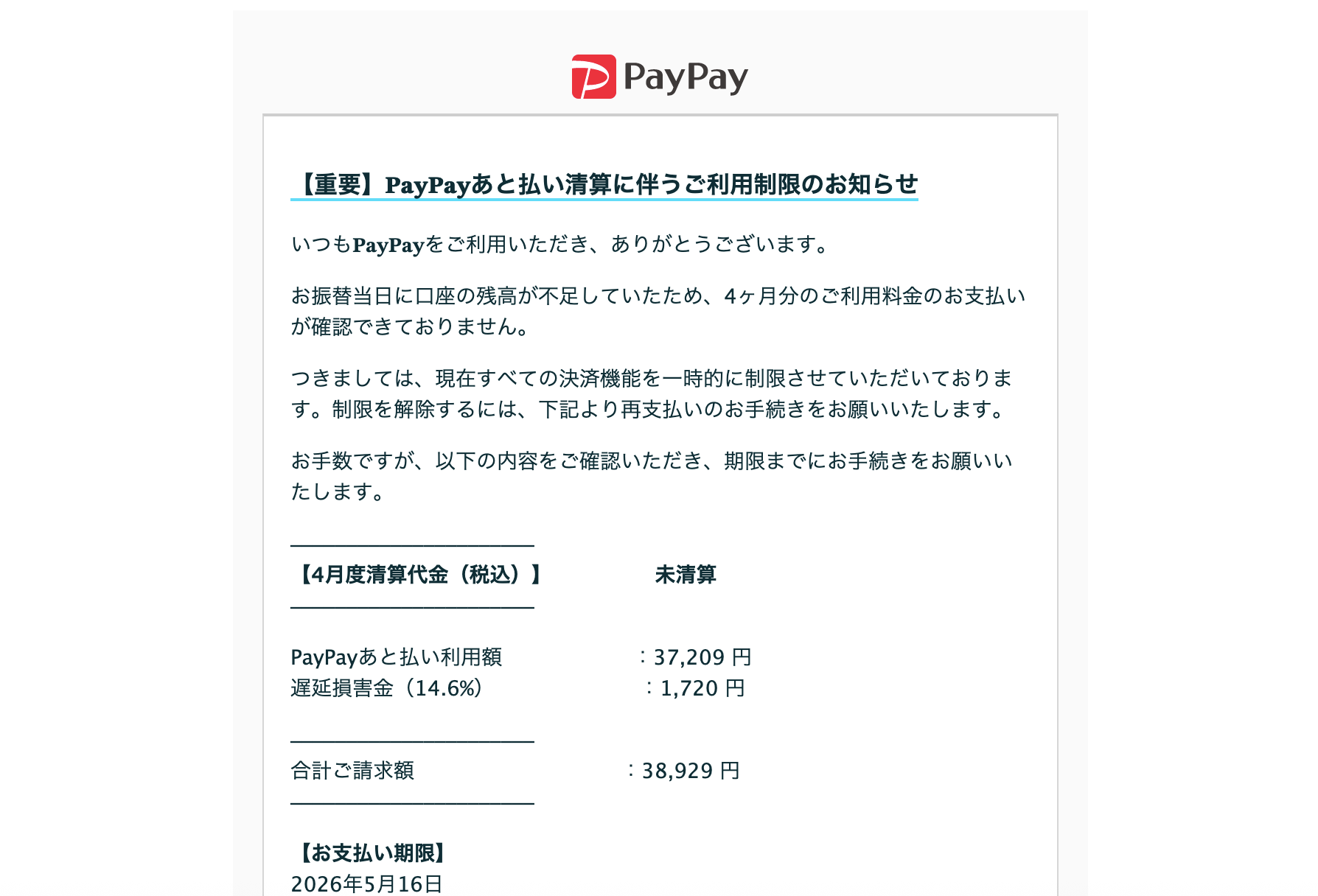

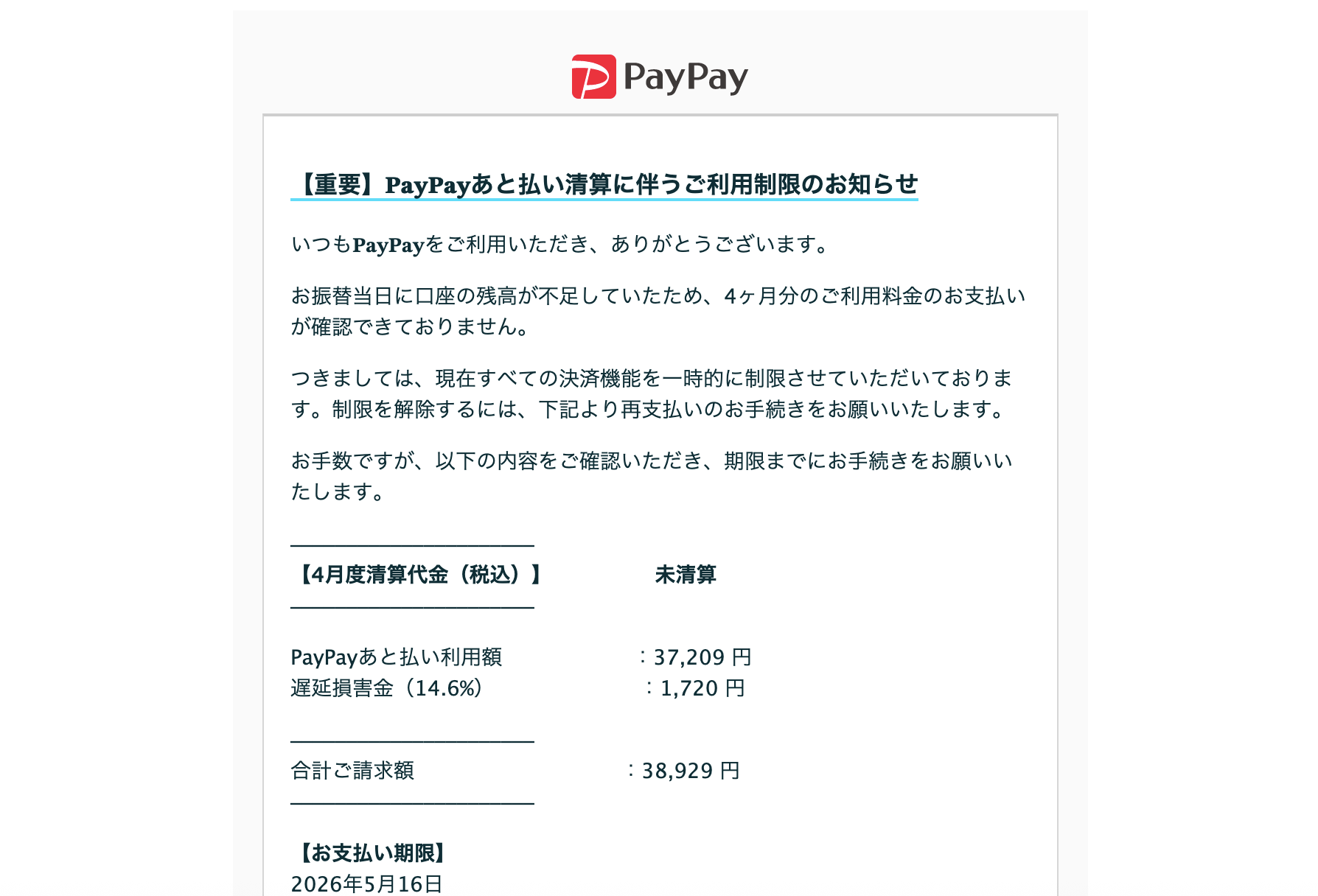

2026年 5月15日にPayPayを騙る詐欺メールが学内のメールアドレスに送信されてきていることを確認しました。サンプルとして一部を示します。

No.1

10:24:32着信

11:17:50着信

From: P ay P ay <mailroom@mailroom.lzbysq.com>

Subject: 【お知らせ】お支払い状況をご確認くださ い

From: Pay Pay <inbox@inbox.aweidj.com>

Subject: 【お知らせ】お支払い期限経過に関 す るご確認とお手続 きの お願い

リンク先は複数ありますが、全て接続できません。

No.2

13:02:49着信

From: PayPay <verify@supportmox.jpattonsitedesign.com>

Subject: PayP a y カードより 緊急 のお支払いご案内

リンク先はPayPayアプリに接続しPayPayマネー送金画面になります。

他にもある可能性があります。全学メールゲートウェイにてSubjectに[SPAM]が挿入されているものもあります。

本学構成員の方で万が一、ID・パスワード、口座番号等を送ってしまった方は至急情報基盤センターにご連絡ください。