No.1

09:04:48着信

14:04:36着信

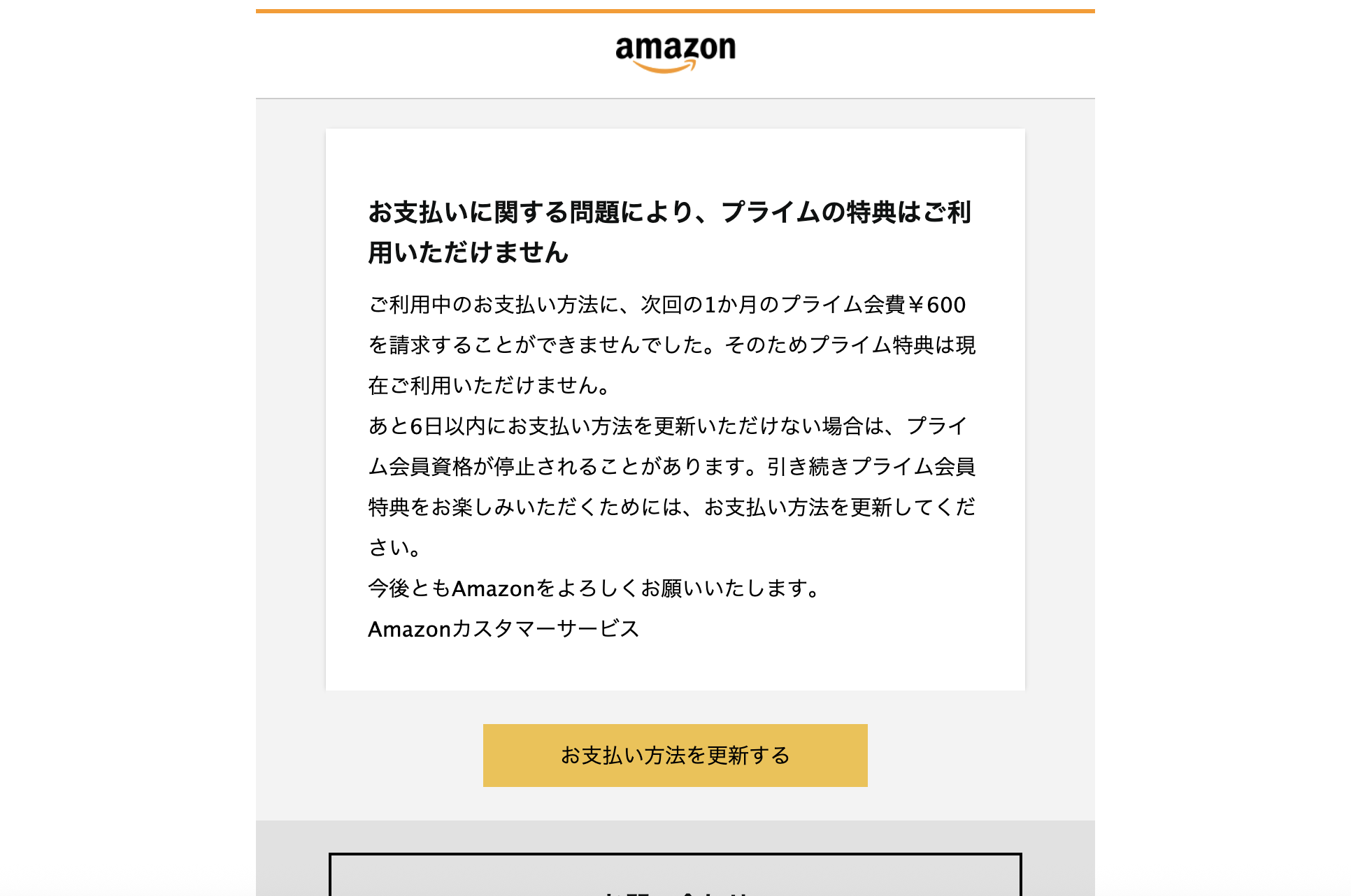

From: "Amazon.co.jp" <information-6h0L@meta.ua>リンク先は詐欺サイトが動作しています。

From: "Amazon.co.jp" <information-dxen@i.resonabank.co.jp>

Subject: お支払いに関する問題により、プライムの特典はご利用いただけません

No.2

09:40:52着信

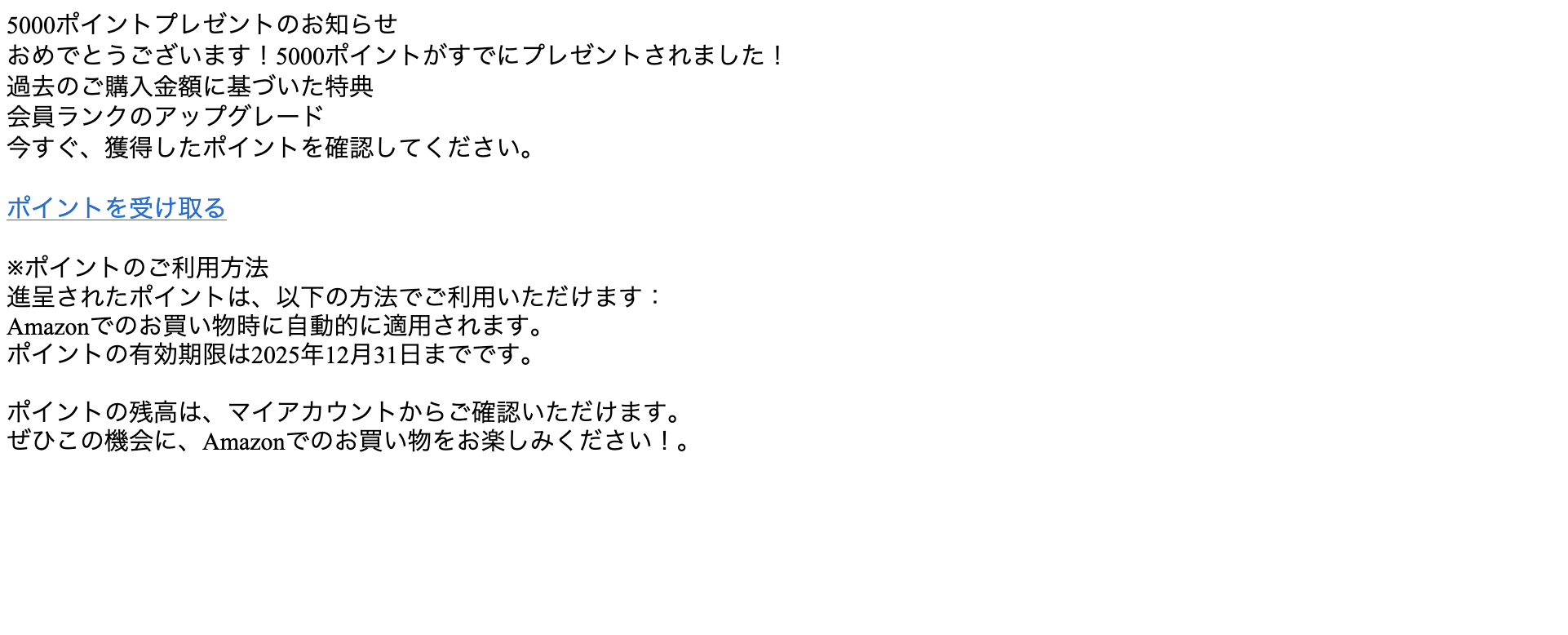

From: Amazon.co.jp <px5s1ss5zub9z@bknw.net>リンク先は詐欺サイトが動作しています。

Subject: 【Amazon.co.jp】お客様限定!5,000ポイント進呈中 - 今すぐ簡単受取!

他にもある可能性があります。全学メールゲートウェイにてSubjectに[SPAM]が挿入されているものもあります。

本学の学生及び教職員の方で万が一、ID・パスワード、クレジットカード番号等を送ってしまった方は至急情報基盤センターにご連絡ください。]]>